实验环境

网关主机:Ubuntu 24.04 双网卡

ens33: NAT网卡 正常UP IP地址:192.168.245.138/24

ens37: 刚添加的仅主机网卡,当前DOWN未启用 未分配IP ,需要手动配置静态IP 隔离内网

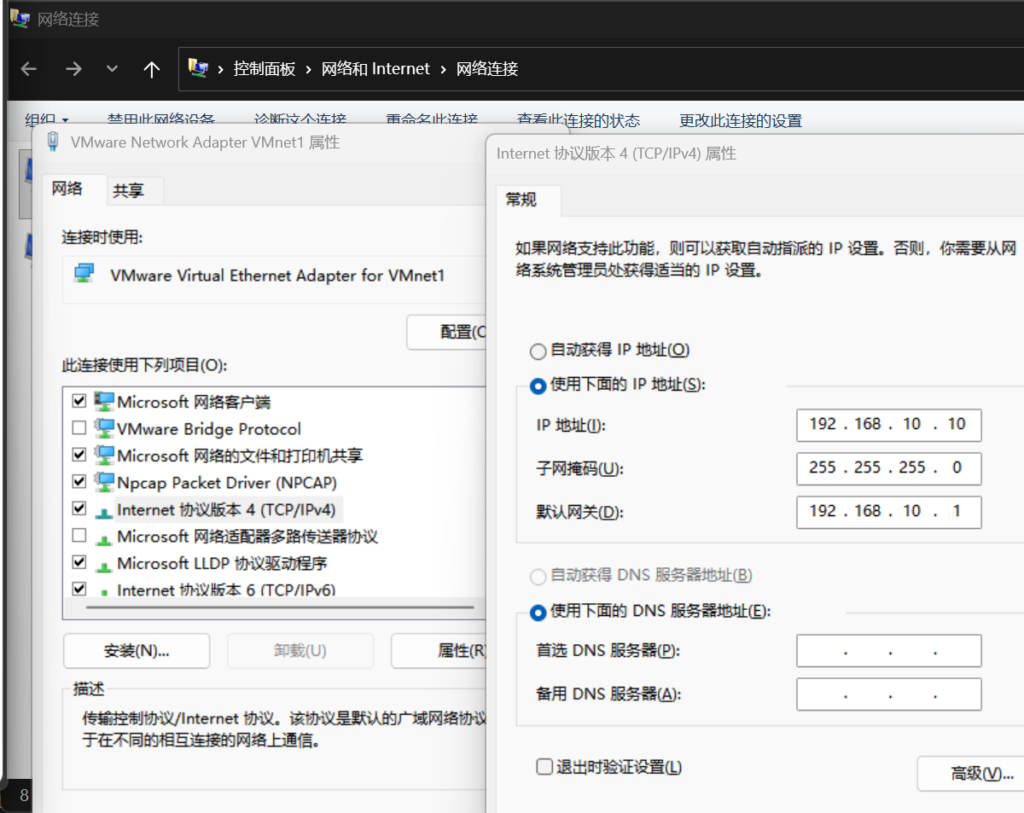

测试终端:Windiws物理机 VMnet1 配置 IP 192.168.10.10/24,网关指向 192.168.10.1

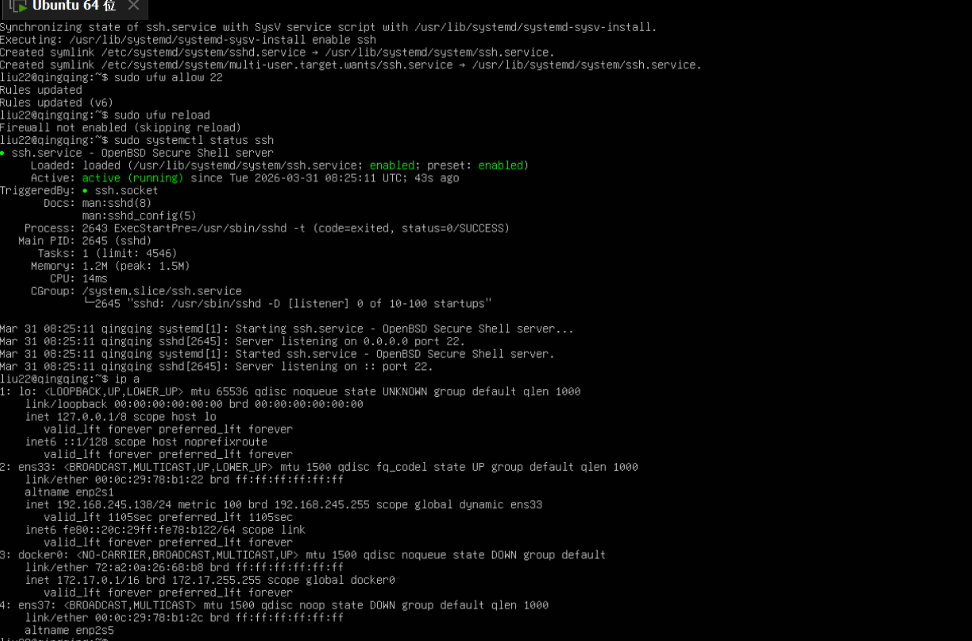

核心服务:Ubuntu 端 SSH 服务正常运行 端口 22 监听 保障远程管理与连通性验证

用Ubuntu系统开启SSH服务、放行防火墙,ip a 验证服务状态,让这台机器可以被远程SSH连接。

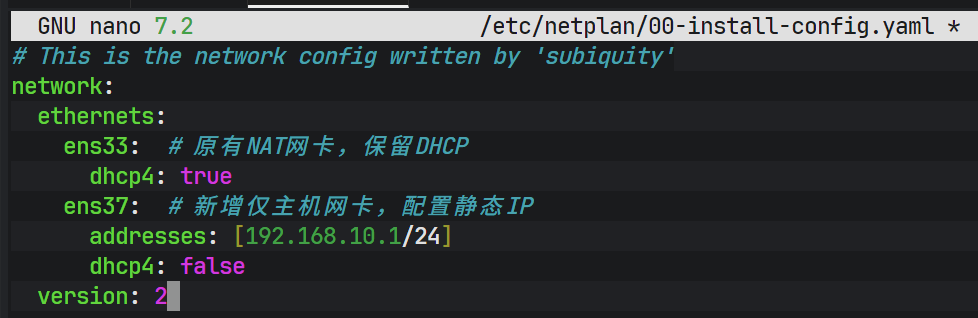

编辑netplan配置文件:

保留原有ens33 网卡自动获取IP (用于NAT上网和远程SSH连接)

给新增的ens37 仅主机网卡配置静态 IP 用于和宿主机或者同网段虚拟机正常通信

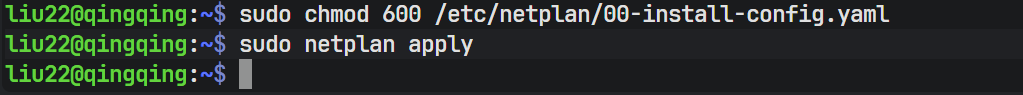

以管理员的身份去执行刚刚创建的 Netplan网络配置文件

补充小知识

1.600是Linux 系统配置文件的标准安全权限,除了Netplan 、 /etc.shadow (密码文件)、SSH密钥文件等敏感文件等,都必须要用600权限。

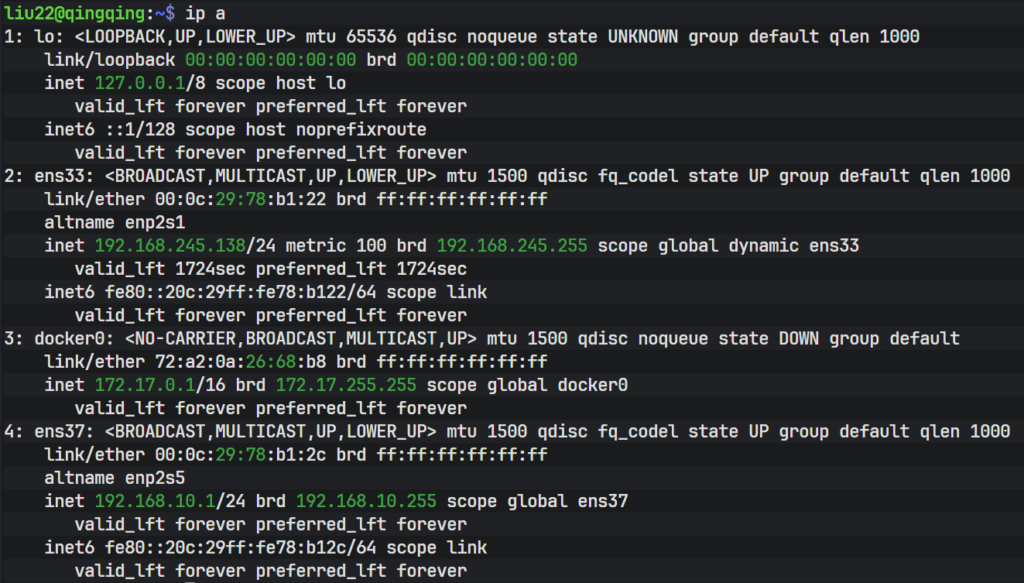

验证下ip状态:

ens33(NAT 网卡):正常 UP IP 192.168.245.138/24 和物理机网络互通

ens37(仅主机网卡):成功 UP 静态 IP 192.168.10.1/24 正常生效

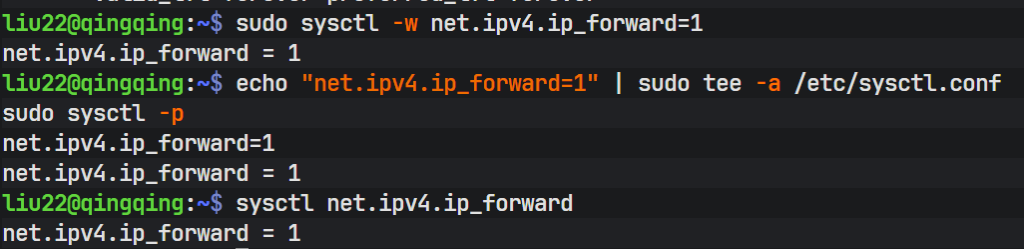

开启ip转发和跨网段验证

从Linux系统中开启IPV4流量转发,从临时生效到永久生效。

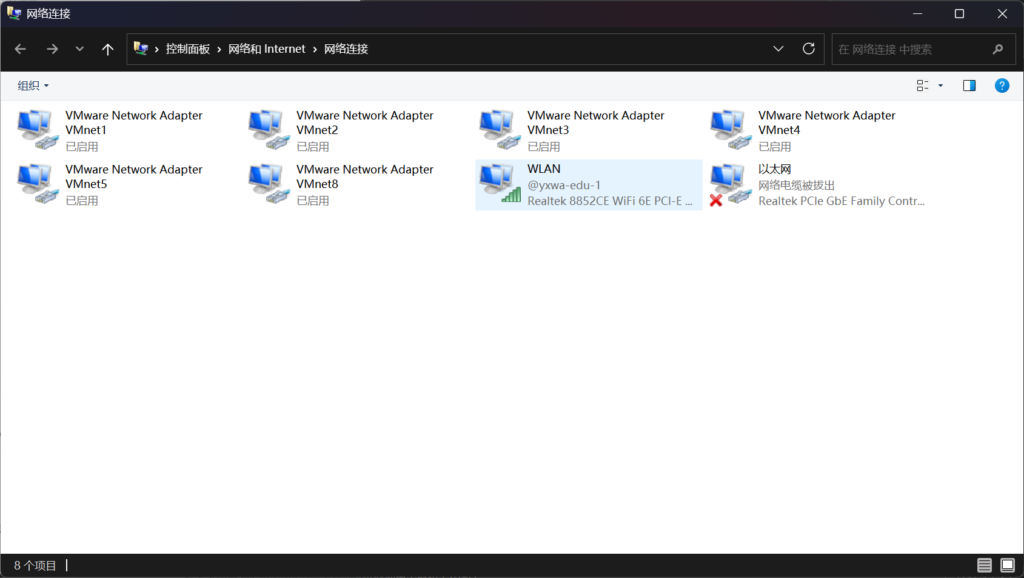

给 VMware 仅主机模式虚拟网卡 VMnet1配置静态IP,匹配Ubuntu虚拟机的双网卡

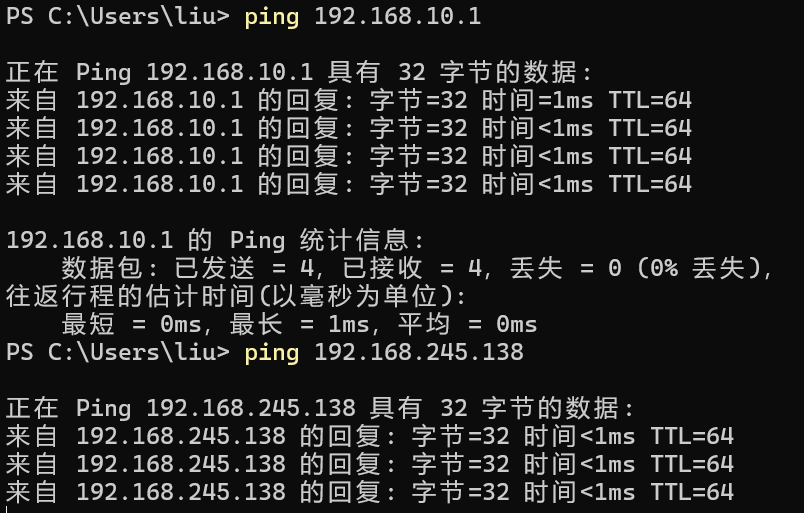

验证跨网段连通性:用Windows对Ubuntu虚拟机两个网卡IP的ping测试结果,两个IP都 0% 丢包、延迟低。远程SSH连接完全可用。

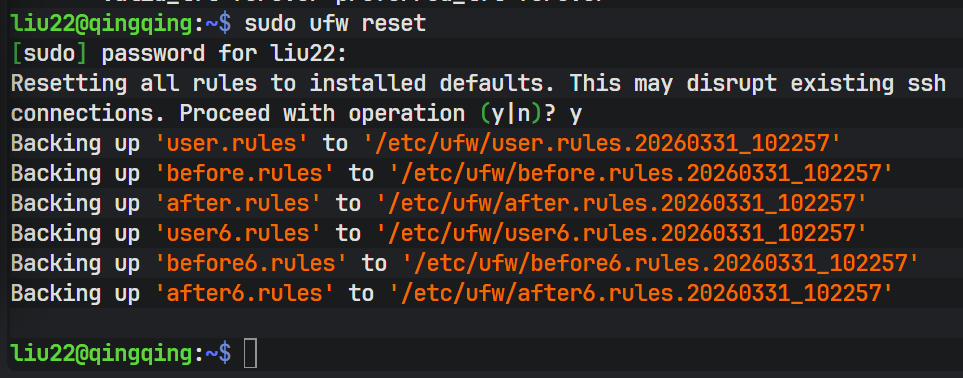

将防火墙重置为出厂默认状态

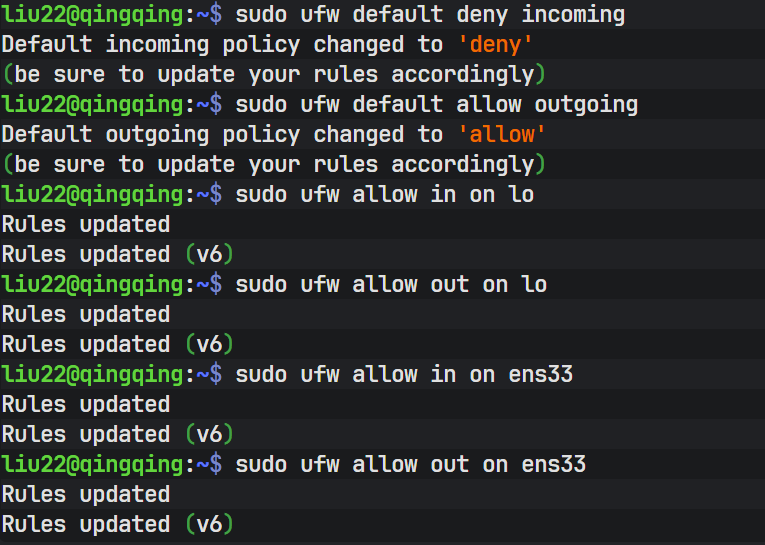

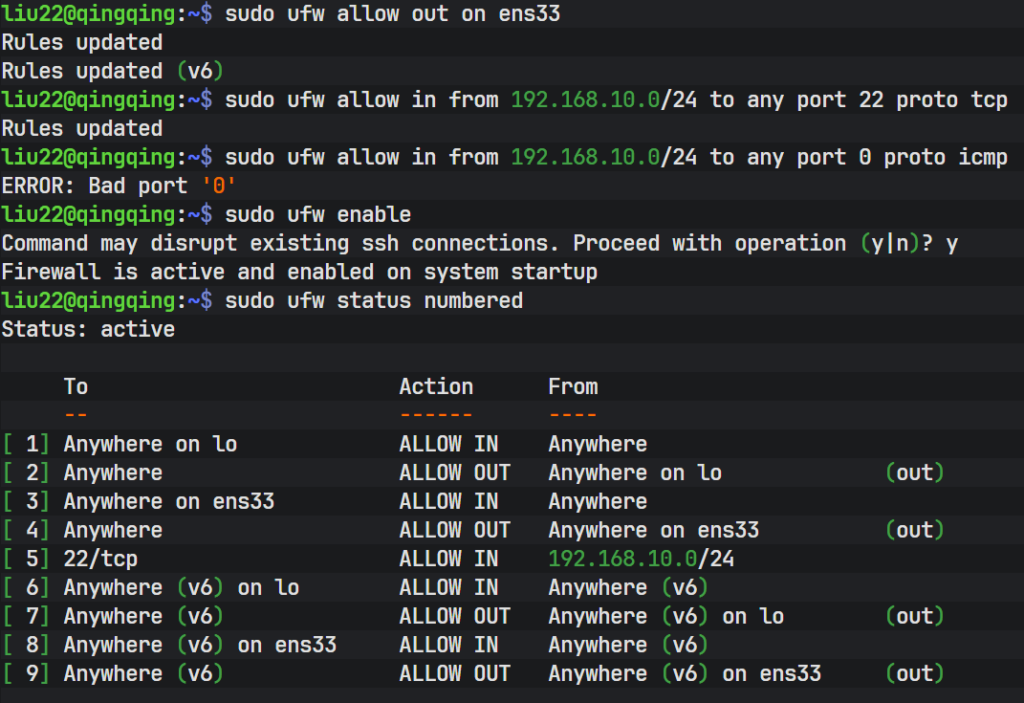

UFW防火墙基础安全策略配置

启用防火墙,并设置为开机自启使防火墙处于运行状态,放行ens33的所有入站流量,不限制任何来源和IP,当前HexHub SSH 连接不断 。

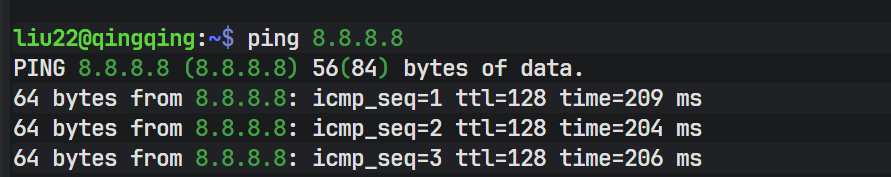

测试外网连通性

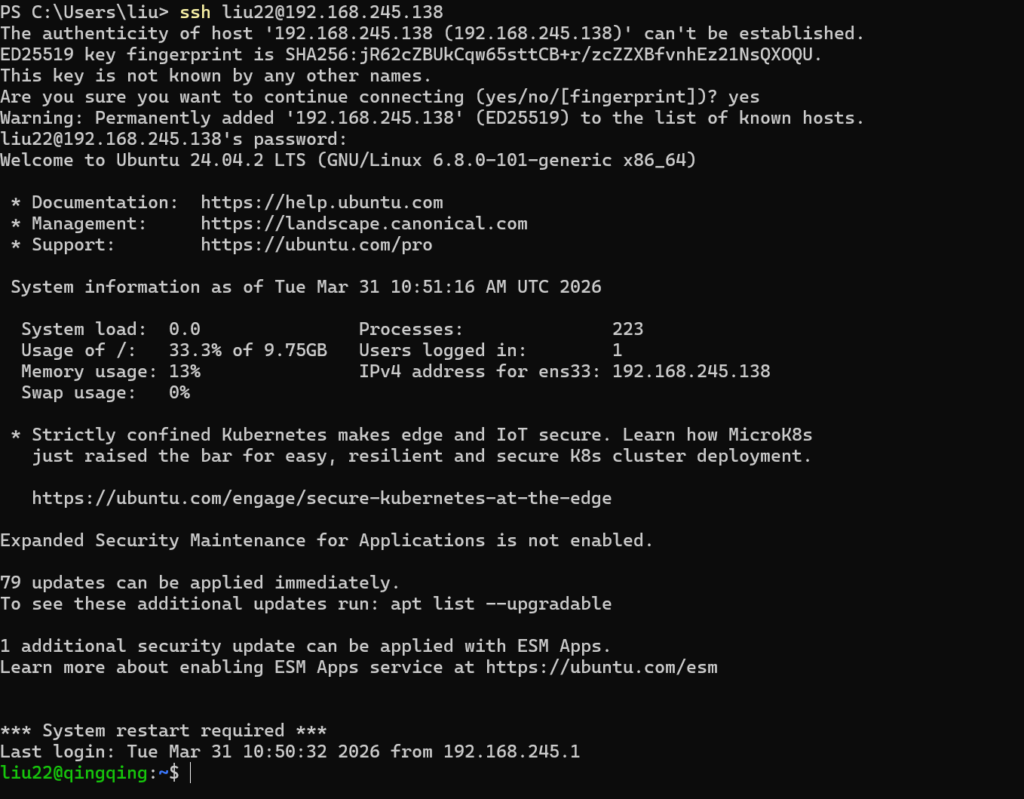

测试用宿主机SSH连接

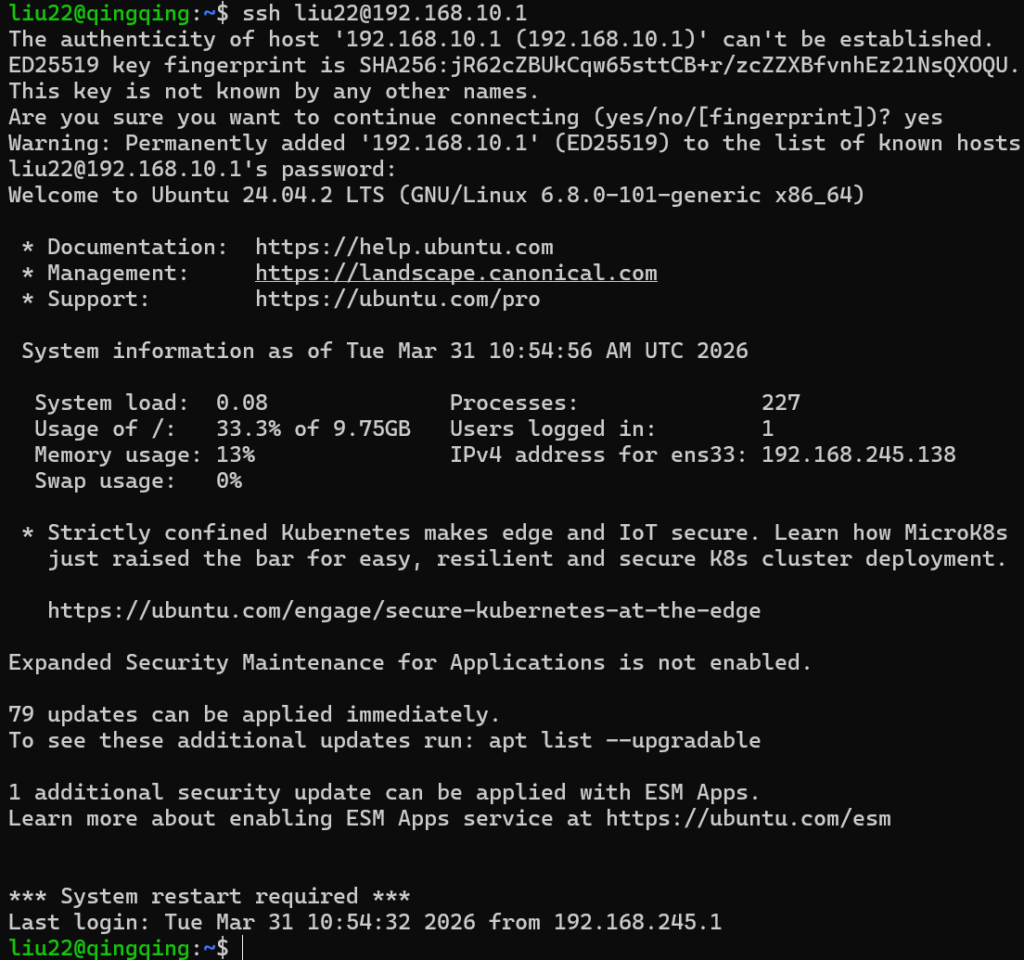

测试仅主机网段的连通性

成功通过SSH远程登录到IP为192.168.10.1的Ubuntu服务器。